SSL证书有效期最长多久,为什么有的证书检测出来有好几年的有效期?

很多人在查看证书信息时会疑惑:“不是说 SSL 证书最长 1 年吗?怎么会有有效期 10 年的证书?” 其实这是“证书类型不同” 导致的认知差 —— 不同角色的证书,有效期规则完全不一样。

“最长 1 年” 是针对 “终端网站证书” 的

我们平时说的 “SSL 证书有效期不超过 1 年”,特指“终端实体证书”(也就是直接绑定域名的网站证书)。

这个规则是由CA/Browser 论坛(浏览器厂商和证书颁发机构 CA 的行业组织)在 2020 年强制推行的:从 2020 年 9 月起,所有新签发的终端 SSL 证书,有效期不得超过13 个月(约 1 年)。

CA/B 论坛已通过提案,计划到 2029 年将终端证书有效期进一步缩短到47 天(约 1 个半月)

这么做的目的是提升安全性:缩短证书有效期,能降低证书泄露、私钥被盗后带来的风险,同时也能让证书更快适配新的安全标准。

“有效期好几年” 的证书,是 “中间 / 根证书”

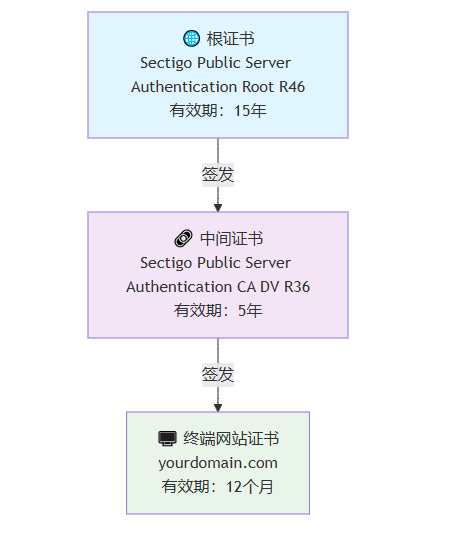

你检测到的 “有效期 10 年” 的证书,其实是中间证书或根证书—— 它们是构成 “信任链” 的基础,不属于 “终端网站证书”,因此不受 “1 年有效期” 的限制。

根证书:有效期通常 10-20 年

根证书是 “信任链的顶层”,它会被预装在操作系统、浏览器的 “信任列表” 里(比如 Windows、Chrome 的信任列表)。

为了避免频繁更新系统 / 浏览器的信任列表(会增加用户和厂商的成本),根证书的有效期会设置得非常长,通常是 10-20 年。

比如你图中的 “Sectigo Public Server Authentication Root R46 ” 就是根证书,它的有效期可以长达 20 年。

中间证书:有效期通常 5-10 年

中间证书是 “根证书和终端证书之间的桥梁”,根证书不会直接签发终端网站证书,而是先签发 “中间证书”,再由中间证书批量签发终端证书(这个流程叫 “证书链”)。

中间证书的有效期比终端证书长(通常 5-10 年),但比根证书短。比如图中的 “Sectigo Public Server Authentication CA DV R36 ” 就是中间证书,有效期是 10 年。

你访问一个网站时,实际的证书链是这样的:

自建/内部 CA 证书不受公共规则约束

上面说的 398 天 / 47 天 等限制,都是针对“公共信任的 CA”(即被浏览器默认信任的那一批根证书)制定的。

如果是公司内部自建的 PKI / CA

给内网服务、VPN、网关等签发的证书

或者你自己用 openssl 生成的自签名证书

这些都不在 CA/B Forum 的约束范围内,可以随便签 3 年、5 年、10 年 —— 浏览器只关心“它信不信这个根证书”,不管你内部怎么玩。

请先 登录后发表评论 ~